Claudoscope

Kosten im Blick behalten: Claudoscope ist eine kostenlose, Open-Source macOS-Menüleisten-App für Claude Code—Suche, Session-Kosten & Leaks lokal erkennen, ohne Telemetrie.

Was ist Claudoscope?

Claudoscope ist eine kostenlose, Open-Source macOS-Menüleisten-App zur Arbeit mit Claude Code-Sessions. Sie ermöglicht das Durchsuchen und Suchen Ihrer Sessions sowie das Nachverfolgen der zugehörigen Kosten, wobei die Session-Aktivitäten auf Ihrem Gerät bleiben.

Die App ist für Nutzer konzipiert, die mehr Einblick in das wollen, was während Claude Code-Läufen passiert. Sie erkennt zudem automatisch geleakte API-Keys, Tokens und Credentials in Sessions und betont „zero telemetry“ sowie „100% local“-Betrieb.

Wichtige Funktionen

- Native macOS-Menüleisten-Oberfläche zum Anzeigen und Verwalten von Claude Code-Sessions, damit das Durchsuchen der Sessions während der Arbeit zugänglich bleibt.

- Durchsuchen und Suchen über Ihre Claude Code-Sessions hinweg, um spezifische Gespräche oder Läufe zu finden.

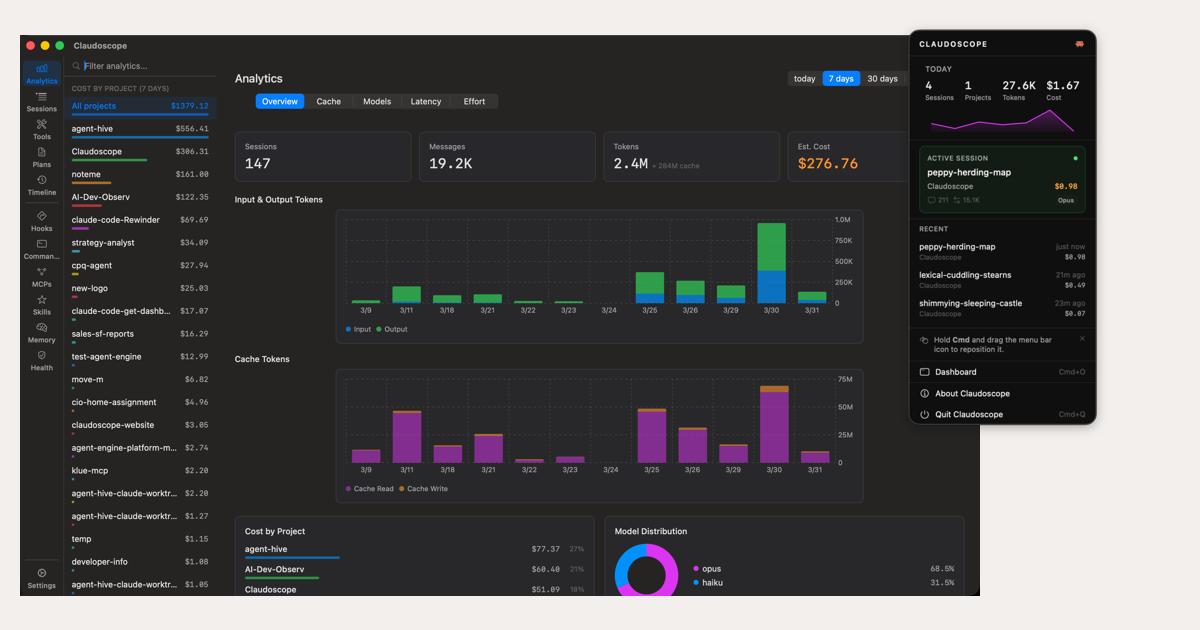

- Kostentracking für Claude Code-Sessions, damit Sie nutzungsbezogene Kosten direkt bei den Sessions einsehen können.

- Echtzeit-Tracking, das Änderungen während laufender Sessions widerspiegelt.

- „Zero telemetry“ / rein lokaler Betrieb („Ihre Sessions verlassen nie Ihre Festplatte“), um Datenfreigabe zu minimieren.

- Automatische Erkennung geleakter API-Keys, Tokens und Credentials in Ihren Sessions, um sensible Informationen im Session-Inhalt aufzudecken.

Claudoscope nutzen

- Installieren Sie Claudoscope auf macOS über Homebrew (

brew tap cordwainersmith/claudoscopeundbrew install --cask claudoscope) oder laden Sie die bereitgestellte.dmgherunter. - Starten Sie die App und greifen Sie über den Menüleisten-Eintrag auf Ihre Claude Code-Sessions zu.

- Durchsuchen und suchen Sie in Ihren Sessions nach relevanten Gesprächen.

- Überprüfen Sie Kostenanalysen und Echtzeit-Updates der App.

- Achten Sie auf Warnungen zu geleakten API-Keys, Tokens oder Credentials in den Session-Daten.

Anwendungsfälle

- Überprüfung eines spezifischen Claude Code-Laufs: Nutzen Sie Durchsuchen und Suchen, um die gewünschte Session zu finden und Kosten für diese Arbeit einzusehen.

- Ausgaben über die Zeit verfolgen: Verwenden Sie das Kostentracking der App (mit Echtzeit-Updates), um zu verstehen, wie Kosten bei mehreren Sessions anfallen.

- Debugging oder Audit von Gesprächshistorie: Suchen Sie in vergangenen Sessions nach einem bestimmten Austausch oder Output und sehen Sie den zugehörigen Session-Kontext.

- Prüfung auf versehentliche Credential-Exposition: Verlassen Sie sich auf automatische Erkennung, um API-Keys, Tokens oder Credentials im Session-Inhalt zu identifizieren.

- Sessions während der Arbeit verwalten: Halten Sie die App in der macOS-Menüleiste, um Sessions schnell anzuzeigen, zu analysieren und zu überwachen, ohne den Workflow zu unterbrechen.

FAQ

-

Ist Claudoscope eine rein lokale App? Ja. Die Seite betont „100% local“ und „Zero telemetry“, inklusive dass Sessions „nie Ihre Festplatte verlassen“.

-

Welche Plattformen unterstützt Claudoscope? Die Seite spezifiziert es als macOS-Menüleisten-App.

-

Kann Claudoscope spezifische Claude Code-Sessions finden? Ja. Es unterstützt Durchsuchen und Suchen über Claude Code-Sessions hinweg.

-

Trackt Claudoscope Kosten? Ja. Die Seite gibt an, es könne „Kosten über Claude Code-Sessions tracken“, mit Echtzeit-Tracking.

-

Was macht Claudoscope bei geleakten Credentials? Die Seite gibt an, es erkenne geleakte API-Keys, Tokens und Credentials in Sessions automatisch.

Alternativen

- Lokale Developer-Logging- und Session-History-Tools: Tools, die sich auf das Speichern und Suchen eigener App-Logs konzentrieren, bieten ähnliche „Durchsuchen-und-Suchen“-Funktionen, tracken aber möglicherweise keine Claude-Code-spezifischen Kosten.

- Kosten- und Nutzungs-Dashboards für API-Tools: Allgemeine Analytics-Dashboards tracken Ausgaben und Nutzung, erfordern aber oft Datenexport aus dem Workflow und bieten kein Menüleisten-Session-Browsing.

- Sichere Secret-Scanning-Tools: Dedizierte Secret-Scanner (z. B. für Repos oder Dateien) erkennen exponierte Keys und Tokens, verstehen aber möglicherweise keine Claude Code-Sessions oder bieten Session-spezifische Kostenanalysen.

- Chat- und Gesprächsmanagement-Apps: Gesprächsmanager organisieren Prompts und Outputs, tracken aber nicht unbedingt die gleichen Kosten und Claude-Code-Session-Erkennungen wie bei Claudoscope beschrieben.

Alternativen

PromptScout

PromptScout trackt Markenerwähnungen, empfohlene Wettbewerber und zitierte Quellen in AI-Antworten (ChatGPT, Gemini, Google AI Overviews, Perplexity) inkl. Website-Audits.

Sleek Analytics

Leichtgewertige, datenschutzfreundliche Analytik mit Echtzeit-Visitor-Tracking: Woher Besucher kommen, was sie ansehen und wie lange sie bleiben.

MacSpoof

MacSpoof ist ein MAC-Adressenwechsler für macOS: WLAN-MAC ändern oder randomisieren, um Verbindungen zu erneuern und die Protokollierung auf öffentlichem WLAN zu reduzieren.

ClawTick

ClawTick ist eine CLI-first KI-Agenten-Automationsplattform für cronbasierte Webhook-Tasks mit Monitoring, Alerts, Retries und Ausführungslogs.

OpenFlags

OpenFlags ist ein Open-Source, self-hosted Feature-Flag-System für progressive Delivery: lokale Evaluation in App-SDKs und ein simples Control-Plane für gezielte Rollouts.

Devin

Devin ist ein AI-Coding-Agent für Softwareteams: unterstützt Parallelisierung von Migrations- und Refactoring-Subtasks, während Engineers steuern und Änderungen freigeben.