Stakpak

Stakpak ist ein Open-Source-Agent, der auf deinen Maschinen 24/7 läuft: Produktionsaufgaben automatisieren und nur bei Bedarf an Menschen eskalieren.

Was ist Stakpak?

Stakpak ist ein Open-Source-Agent, der auf deinen eigenen Maschinen läuft, um deine Anwendungen 24/7 am Laufen zu halten. Er plant und führt Produktions-„Autopilot“-Aufgaben aus und pingt nur einen Menschen, wenn er Input benötigt.

Stakpak installiert sich lokal als Systemdienst und überlebt Neustarts – anders als ein gehostetes PaaS. Das Ziel: Operative Automatisierung wie bei einer managed Plattform bieten, während Agent und Daten in deiner Umgebung bleiben.

Wichtige Features

- Einzelnes Binary, läuft lokal: Das Produkt als „ganzes Produkt in drei Befehlen“; Autopilot ist ein einzelner langlebiger Prozess auf deiner Maschine.

- Autonomer Agent mit Scheduling und lokaler API: Autopilot kombiniert Scheduling, Messaging und lokale API für dauerhafte Hintergrundaufgaben.

- Interaktiver Terminal-Workflow (TUI): Nutzer steuern Stakpak über eine interaktive Terminaloberfläche direkt aus der Kommandozeile.

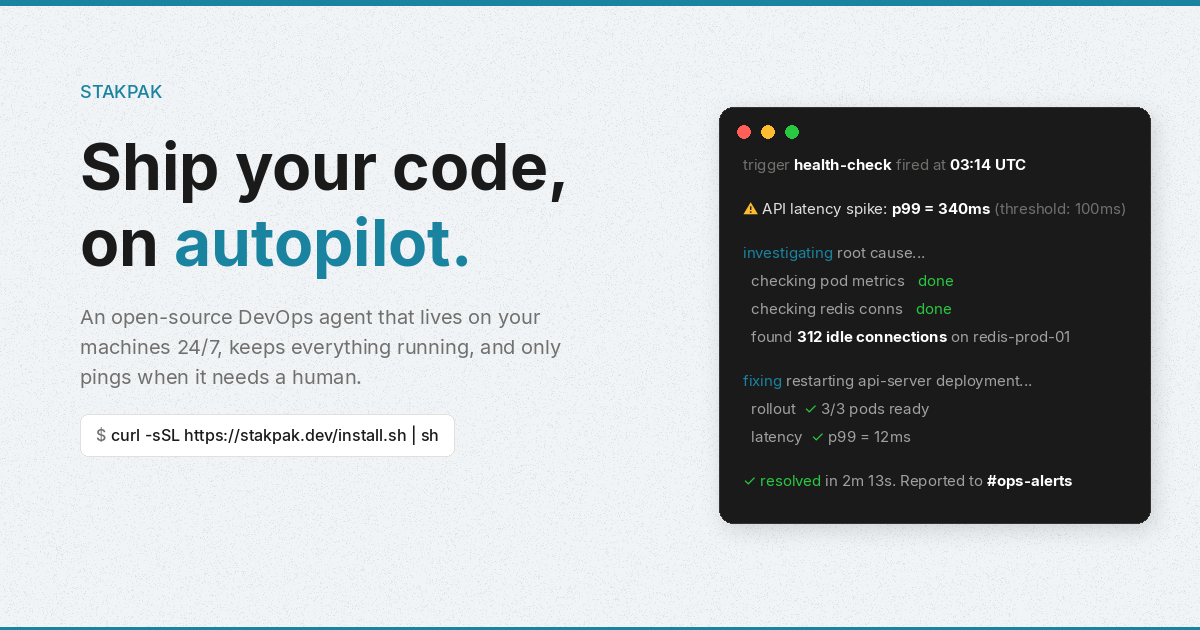

- App-Health und Produktionsautomatisierung: Beispiel-Fluss: Health-Checks erkennen Probleme (z. B. API-Latenz-Spikes), untersuchen Metrics/Verbindungen, remediieren (Neustart) und berichten Ergebnisse.

- Netzwerk-Sandbox mit policy-gesteuertem Proxy: Jede Netzwerkanfrage des Agents (z. B. curl, Python, MCP-Server) läuft über einen transparenten Proxy mit Cedar-Policies, um Zugriffe einzuschränken.

- Secret-Substitution vor Model-Zugriff: Der Agent erkennt 210+ Secret-Typen und ersetzt sie durch Platzhalter; echte Werte werden nur zur Ausführung wiederhergestellt.

- Vollständige Session-Audit-Logs und Backups: Jede Aktion mit vollem Kontext in Audit-Logs; Änderungen lokal und per SSH gesichert, mit Replay- und Rollback-Unterstützung.

- In Rust (Apache 2.0) mit lokaler Verschlüsselung: Stakpak ist Open Source unter Apache 2.0, läuft komplett auf deinen Maschinen mit mTLS-Verschlüsselung.

So nutzt du Stakpak

- Installieren mit dem Install-Befehl:

curl -sSL https://stakpak.dev/install.sh | sh - Deinen Stack initialisieren:

Entdeckt deinen Stack und erzeugt einestakpak initAPPS.md-Datei. - Autopilot starten:

Autopilot läuft 24/7 im Hintergrund.stakpak up - Status prüfen:

TUI zum Überwachen von Schedules, Channels und Aktivität.stakpak autopilot status

Anwendungsfälle

- Incident-Response und automatisierte Remediation: Bei fehlgeschlagenem App-Health-Check (z. B. API-Latenz-p99 überschreitet Schwellwert) untersucht der Agent Metrics/DB-Verbindungen, startet Services/Instanzen neu und berichtet Zusammenfassung in konfigurierten Channel.

- Automatisierte Cost-Watchdog-Reports: Tägliche Scans nach idle Ressourcen (z. B. untätige RDS-Instanzen, verwaiste EBS-Volumes) und Erstellung von Savings-Reports.

- Entschärfung operativer „Zeitbomben“: Tracking abladender TLS-Zertifikate mit Zero-Downtime-Auto-Renewal; Handhabung abladender Secrets, deprecated APIs und EOL-Runtimes.

- Laufende Produktionsüberwachung mit Eskalation: Für menschenabhängige Tasks „nur pingen, wenn nötig“ – reduziert Noise, informiert bei Bedarf.

- Audited Changes und Rollback: Bei Datei-Edits oder Befehlen vollständige Logs mit Kontext, lokale/SSH-Backups, Session-Replay und Rollback.

FAQ

Ist Stakpak ein gehosteter Service?

Nein. Es läuft als Systemdienst auf deinen Maschinen, überlebt Neustarts und schützt Daten in deiner Umgebung.

Was macht „autopilot“?

Autopilot ist der langlebige Prozess für Scheduling, Messaging und lokale API – hält Apps am Laufen und führt Produktionsaufgaben im Hintergrund aus.

Wie handhabt Stakpak Secrets?

Secret-Substitution: Erkennt Typen, ersetzt durch Platzhalter vor Model-Interaktion, stellt echte Werte nur zur Ausführung wieder her.

Bietet Stakpak Audit-Logs?

Ja. Vollständige Session-Logs mit Kontext, lokale/SSH-Backups, Replay und Rollback von Sessions/Änderungen.

Welche Schutzmaßnahmen für Netzwerkzugriffe?

Agents-Anfragen laufen über transparenten Proxy mit Cedar-Policies; Requests sind policy-gesteuert sandboxed.

Alternativen

- Gehostete PaaS / managed Deployment-Plattformen: Diese übernehmen in der Regel Uptime, Health Checks und operative Automatisierung als Service, erfordern aber möglicherweise mehr Vertrauen in die gehostete Umgebung des Anbieters im Vergleich zu einem lokal laufenden Agenten.

- Selbst gehostete Orchestrierungs- und Monitoring-Stacks: Tools für Scheduling und Observability (z. B. Health Checks und Incident-Automatisierung) können auf deiner Infrastruktur laufen, bündeln aber möglicherweise nicht dieselbe Kombination aus lokaler Agentensteuerung, Secret-Substitution und Audit-Logging wie hier beschrieben.

- Generische Automatisierungs-/CI-Agenten für Ops-Aufgaben: Systeme, die Skripte und Deployments automatisieren, können einige der gleichen „am Laufen halten“-Workflows abdecken, beinhalten aber möglicherweise nicht dieselbe policy-gesteuerte Netzwerksandboxing und Secret-Placeholder-Workflow.

- Andere Open-Source-„Agenten“, die lokal laufen: Wenn du ein Agentenmodell suchst, das auf deinen Maschinen arbeitet, betrachte lokale Agenten-Runtimes – prüfe aber, ob sie policy-gesteuertes Networking, Secret-Substitution und vollständige Audit-/Replay-Funktionen wie Stakpak bieten.

Alternativen

Codex Plugins

Mit Codex Plugins bündelst du Skills, App-Integrationen und MCP-Server zu wiederverwendbaren Workflows und erweiterst Codex für Tools wie Gmail, Google Drive und Slack.

OpenFlags

OpenFlags ist ein Open-Source, self-hosted Feature-Flag-System für progressive Delivery: lokale Evaluation in App-SDKs und ein simples Control-Plane für gezielte Rollouts.

BenchSpan

BenchSpan führt KI-Agent-Benchmarks parallel aus, erfasst Scores und Fehler in einer geordneten Run-Historie und macht Ergebnisse commit-gebunden reproduzierbar.

Sleek Analytics

Leichtgewertige, datenschutzfreundliche Analytik mit Echtzeit-Visitor-Tracking: Woher Besucher kommen, was sie ansehen und wie lange sie bleiben.

Struere

Struere ist ein AI-natives Betriebssystem, das Spreadsheet-Workflows durch strukturierte Software ersetzt – mit Dashboards, Alerts und Automationen.

MacSpoof

MacSpoof ist ein MAC-Adressenwechsler für macOS: WLAN-MAC ändern oder randomisieren, um Verbindungen zu erneuern und die Protokollierung auf öffentlichem WLAN zu reduzieren.