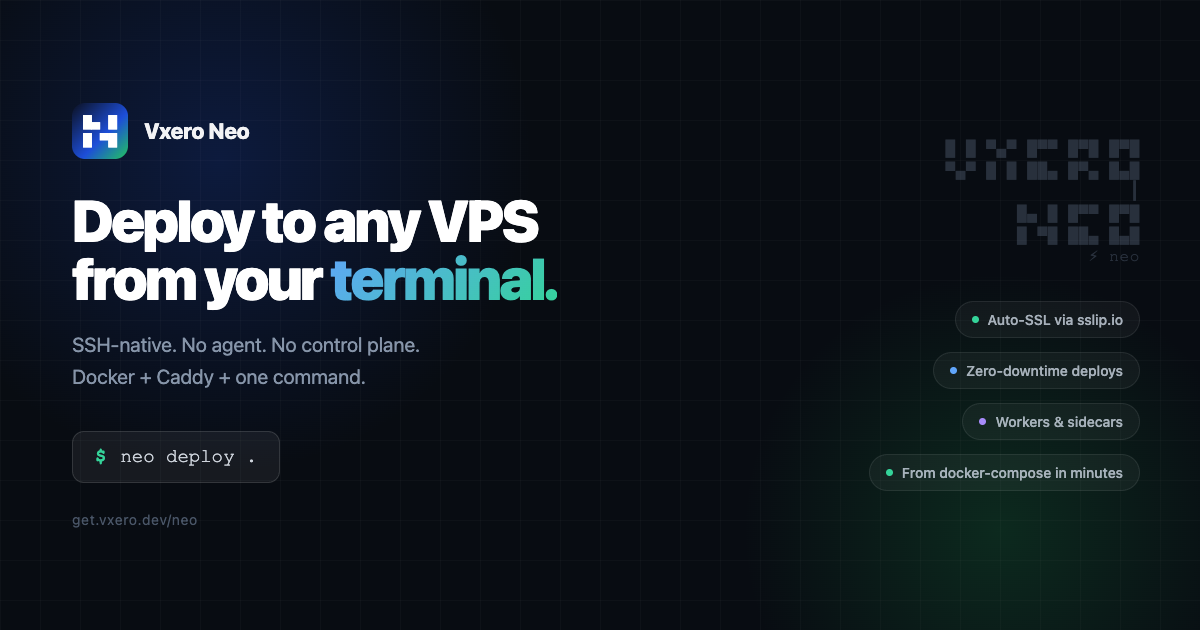

Vxero Neo

Vxero Neo ist eine SSH-native CLI, die Docker-Apps auf jedem VPS bereitstellt: Docker & Caddy einrichten, HTTPS per Auto-SSL und Zero-Downtime-Swaps.

Was ist Vxero Neo?

Vxero Neo (Neo) ist ein SSH-natives Kommandozeilen-Tool zum Bereitstellen von Docker-Anwendungen auf einem VPS. Es verbindet sich per SSH mit Ihrem Server, richtet Docker und Caddy ein und stellt Ihre Apps mit HTTPS via Auto-SSL bereit – ohne Agenten-Installation oder separaten Control Plane.

Neo verwaltet zudem den gesamten Anwendungs-Lebenszyklus von der lokalen Entwicklung über Staging bis Production. Es liest Ihre lokale Projektkonfiguration (inkl. docker-compose.yml, .env und .neo.yml), baut Images und überträgt sie per SSH, führt Health Checks durch und wechselt den Traffic zero-downtime.

Wichtige Features

- SSH-only Deployment-Flow (kein Agent, kein Dashboard): Neo läuft lokal auf Ihrem Rechner und verbindet sich per SSH mit dem VPS; abgesehen von Docker/Caddy für die Runtime braucht es keine zusätzliche Server-Software.

- Automatisierte Server-Initialisierung (Docker + Caddy): Beim Deployment richtet Neo Docker und Caddy auf dem Zielserver ein, damit Ihre Container laufen und HTTPS-Traffic empfangen können.

- Von Compose/Config zum live Switch: Neo liest Ihre lokale Config, baut das Image, überträgt es per SSH, führt Health Checks durch und wechselt den Traffic; alte Container laufen weiter bis zum Switch.

- Sofortiges HTTPS-Domain und alternative Zertifikatsoptionen: Neo stellt HTTPS mit sslip.io (kein DNS nötig) via

--tempbereit. Für echte Domains nutzt es Let’s Encrypt via Caddy (nach DNS-Weiterleitung) oder akzeptiert eigene Certs mit--certund--key. - Config-Generierung und Environment-Management:

neo config generatescannt docker-compose.yml und erzeugt automatisch .neo.yml mit erkannten App-Services, Sidecars, Workern, Env-Variablen und Volumes. Neo syncronisiert Env/State vianeo envundneo sync. - Blue-Green-Style Zero-Downtime-Deploys: Es startet neue Container, wartet auf Health Checks und führt dann den Traffic-Switch durch, sodass die alte Version bis zum Cutover verfügbar bleibt.

- Worker, Sidecars und persistente Volumes: Definieren Sie Background-Worker und Sidecars in .neo.yml, damit sie mit der Haupt-App und geteilten Volumes/Env-Vars deployen. Volumes in .neo.yml sorgen für Datenpersistenz über Redeploys hinweg.

- Multi-Server und per-Environment-Einstellungen: Nutzen Sie Flags wie

--to stagingfür Staging oder Production; jede Environment kann eigene Domains, Env-Variablen und SSL-Konfigs haben.

So nutzen Sie Vxero Neo

- Projekt vorbereiten: Stellen Sie sicher, dass Ihre App mit

docker-compose.yml(und optional.env) beschrieben ist. - Neo-Deployment-Config generieren: Im Projektverzeichnis

neo config generateausführen. Neo scanntdocker-compose.ymlund schreibt.neo.ymlmit erkannten Services wie App, Worker/Sidecars (falls definiert/erkannt), Env-Variablen und Volumes. - Lokal entwickeln (optional, aber unterstützt):

neo devwrappt docker-compose mit Neo-Environment-Loading aus.neo.yml. - Per SSH deployen:

neo deployauf Ihren VPS ausführen. Neo baut das Image aus Dockerfile (und compose-abgeleiteter Config), überträgt es per SSH, führt Health Checks durch und wechselt Traffic. - HTTPS aktivieren:

neo domain --tempfür sslip.io-basierten instant HTTPS-URL, oder echte Domain mit Let's Encrypt Auto-SSL nach DNS-Weiterleitung, oder--cert/--keyfür eigenes Zertifikat.

Anwendungsfälle

- Single-VM Docker-App-Deploys: Eine containerisierte App pro VPS deployen (z. B. Web-Service), mit SSH-basierter Automatisierung statt Cluster-Orchestrator.

- Staging → Production mit shared Config: Gleiche Config über Environments (via .neo.yml-Generierung und Env-Loading), Deploy nach Staging und Promotion zu Production mit unterschiedlichen Domains/SSL.

- Apps mit Sidecars und Background-Workern: Haupt-App mit Worker- und Sidecar-Containern aus

.neo.ymldeployen, inkl. geteilter Env-Variablen und Volumes. - Projekte mit schnellem HTTPS ohne DNS-Änderungen:

neo domain --tempfür sofortige HTTPS-URL zum Testen mit sslip.io, später auf echte Domain umstellen. - Zero-Downtime-Releases für kleine Teams: Blue-Green-Updates mit Health Checks, alte Version bleibt online bis neue Container bereit sind.

FAQ

-

Installiert Neo einen Agenten auf meinem Server? Nein. Neo läuft auf Ihrem lokalen Rechner und verbindet sich per SSH mit Ihrem VPS. Auf dem Server werden nur Docker und Caddy für die App-Runtime eingerichtet.

-

Ich nutze bereits docker-compose. Wie wechsle ich zu Neo? Führen Sie

neo config generateim Projektverzeichnis aus. Neo scanntdocker-compose.ymlund erzeugt automatisch.neo.yml, dann können Sieneo deployfür den App-Versand nutzen. -

Welche Cloud-Provider werden unterstützt? Neo kann auf jeden SSH-fähigen VPS deployen, z. B. DigitalOcean, Hetzner, Linode, Vultr, AWS EC2, GCP und Azure. Neo deployt auf eine einzelne VM (kein Multi-Node-Cluster-Orchestrator wie Kubernetes oder Docker Swarm).

-

Wie funktioniert HTTPS? Neo unterstützt

neo domain --tempfür sofortiges HTTPS via sslip.io,neo domain app example.comfür Let’s Encrypt Auto-SSL nach DNS-Weiterleitung und--cert/--keyfür eigene Zertifikate. -

Kann Neo Background-Worker und Datenbanken ausführen? Worker lassen sich in

.neo.ymldeklarieren und werden als separate Container mit gleichem Image, Env-Vars und Volumes deployt. Für Datenbanken läuft Neo sie als Docker-Sidecars/Services bei kleineren Projekten; für Produktion mit Echt-Nutzern empfiehlt es managed Databases.

Alternativen

- Manuelle Docker + Caddy-Deploy-Skripte: Bei Vorliebe für volle Kontrolle und eigener Automatisierung bauen Sie Images, starten Container und managen Caddy/SSL selbst. Das erfordert meist mehr Aufwand als Neos One-Command-Workflow.

- Docker Swarm oder Kubernetes: Cluster-Orchestratoren für Multi-Node-Deployments. Sie unterscheiden sich von Neo durch Fokus auf Cluster-Orchestrierung statt einzelnem SSH-fähigem VPS.

- Andere VPS-zentrierte CI/CD-Pipelines: Generische CI/CD-Tools können per SSH Images bauen und Container restarten. Im Vergleich zu Neo managen Sie Config-Generierung, Zero-Downtime-Logik und HTTPS-Integration selbst.

- Managed Container-Plattformen: Plattformen mit Routing- und TLS-Management sparen Infra-Schritte. Sie opfern meist das SSH-first, „kein Agent/Control-Plane“-Deploy-Modell von Neo.

Alternativen

ClawTick

ClawTick ist eine CLI-first KI-Agenten-Automationsplattform für cronbasierte Webhook-Tasks mit Monitoring, Alerts, Retries und Ausführungslogs.

Falconer

Falconer ist eine selbstaktualisierende Wissensplattform für schnelle Teams: interne Doku und Code-Context schreiben, teilen und gezielt finden – an einem Ort.

OpenFlags

OpenFlags ist ein Open-Source, self-hosted Feature-Flag-System für progressive Delivery: lokale Evaluation in App-SDKs und ein simples Control-Plane für gezielte Rollouts.

skills-janitor

skills-janitor prüft, verfolgt die Nutzung und vergleicht deine Claude Code Skills mit neun Slash-Command-Aktionen – ohne Abhängigkeiten.

MakerLoft

MakerLoft: KI-App-Builder für Nicht-Entwickler. Verbindet sich mit deinem GitHub-Repo und generiert lauffähige Apps inkl. Backend, Auth & Payments.

Rectify

Rectify ist eine All-in-One-Operations-Plattform für SaaS: Monitoring, Analytics, Support, Roadmaps, Changelogs und Agent-Management in einer visuellen Workspace – steuerbar per Konversation.