Stakpak

Stakpak è un agente open source che gira sulle tue macchine per mantenere le app attive 24/7, automatizzando le attività e coinvolgendo gli umani solo quando serve.

Cos'è Stakpak?

Stakpak è un agente open source che gira sulle tue macchine per mantenere le applicazioni attive 24/7. Pianifica ed esegue attività di produzione in "autopilota", coinvolgendo un umano solo quando serve input.

Invece di comportarsi come un PaaS hosted, Stakpak si installa localmente come servizio di sistema e persiste dopo i riavvii. L'obiettivo è fornire parte dell'automazione operativa che ti aspetti da una piattaforma gestita, mantenendo agente e dati nel tuo ambiente.

Caratteristiche Principali

- Singolo binario, gira localmente: Il prodotto è descritto come “l'intero prodotto in tre comandi” e Autopilot è un singolo processo long-running installato sulla tua macchina.

- Agente autonomo con scheduling e API locale: Autopilot combina scheduling, messaggistica e un'API locale per eseguire task in background.

- Workflow terminale interattivo (TUI): Gli utenti "guidano" Stakpak tramite un'interfaccia terminale interattiva per il controllo da command line.

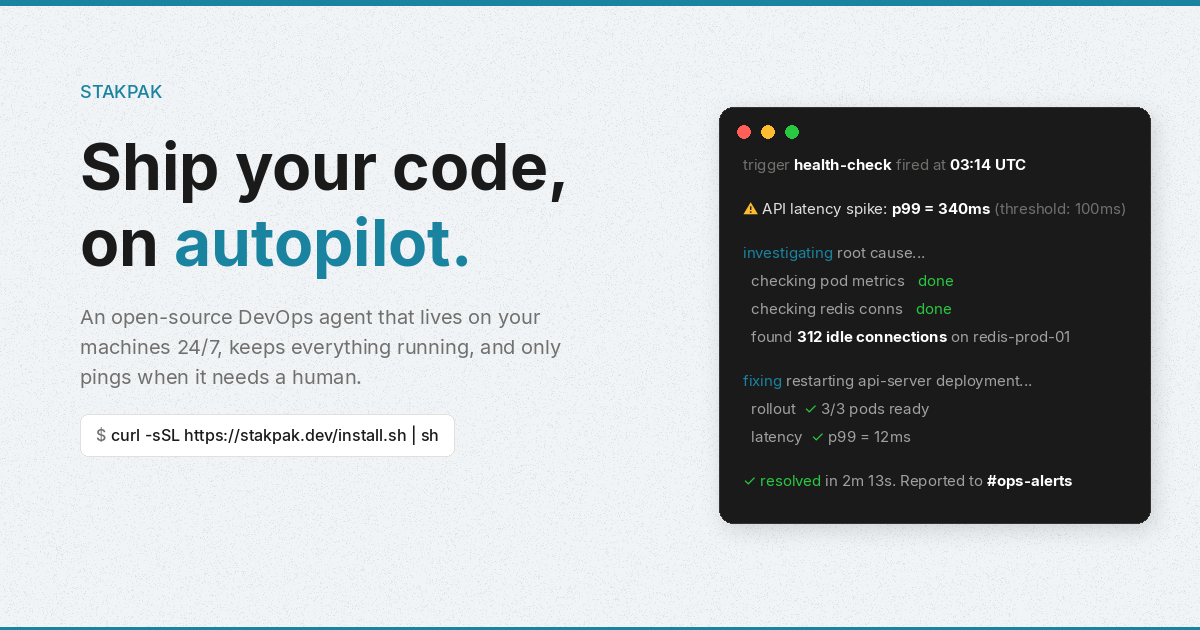

- Salute app e automazione produzione: L'esempio mostra health check che rilevano problemi (es. picchi latenza API), indagano via metriche/connessioni, applicano remediation (restart) e riportano risultati.

- Sandbox di rete con proxy policy-enforced: Ogni richiesta di rete dell'agente (es. curl, Python, server MCP) passa attraverso un proxy trasparente con policy Cedar per limitare l'accesso.

- Sostituzione segreti prima dell'accesso al model: L'agente rileva oltre 210 tipi di segreti e li sostituisce con placeholder, ripristinando i valori reali solo all'esecuzione.

- Log audit sessioni complete e backup: Ogni azione include contesto completo nei log audit; i cambiamenti sono backuppati localmente e via SSH, con supporto per replay sessioni e rollback.

- Scritto in Rust (Apache 2.0) con crittografia locale: Stakpak è open source sotto Apache 2.0 e gira interamente sulle tue macchine con crittografia mTLS (come da descrizione fornita).

Come Usare Stakpak

- Installa eseguendo il comando di installazione fornito:

curl -sSL https://stakpak.dev/install.sh | sh - Inizializza il tuo stack:

Questo scopre il tuo stack e genera un filestakpak initAPPS.md. - Avvia l'autopilota:

Autopilot gira 24/7 in background.stakpak up - Controlla lo status quando serve:

Usa la TUI per monitorare schedule, canali e attività recenti.stakpak autopilot status

Casi d'Uso

- Risposta incidenti e remediation automatica: Quando un health check app fallisce (es. latenza API p99 supera soglia), l'agente indaga metriche e connessioni DB, riavvia il servizio/istanze interessate e riporta un summary su un canale configurato.

- Report watchdog costi automatici: Stakpak può eseguire scan giornalieri per trovare risorse idle (es. istanze RDS inattive e volumi EBS orfani) e generare report sui risparmi.

- Defusione “time bomb” operative: L'agente traccia certificati TLS in scadenza e li rinnova automaticamente senza downtime; gestisce anche segreti scaduti, API deprecate e runtime end-of-life come descritto.

- Monitoraggio produzione continuo con escalation: Per task che richiedono decisione umana, Stakpak è progettato per “pingare solo quando serve un umano”, riducendo il rumore mantenendoti informato per interventi necessari.

- Cambiamenti auditati e rollback: Se Stakpak modifica file o esegue comandi in manutenzione, logga azioni con contesto completo, backuppa cambiamenti localmente e via SSH, e supporta replay sessioni e rollback.

FAQ

Stakpak è un servizio hosted?

No. Il prodotto gira sulle tue macchine come servizio di sistema e persiste dopo i riavvii; include anche protezioni per mantenere i dati nel tuo ambiente.

Cosa fa “autopilot”?

Autopilot è il singolo processo long-running che combina scheduling, messaggistica e API locale per mantenere le app attive ed eseguire task di produzione in background.

Come gestisce Stakpak i segreti?

L'agente esegue sostituzione segreti: rileva tipi di segreti, li sostituisce con placeholder prima di qualsiasi interazione model, e ripristina valori reali solo all'esecuzione.

Stakpak fornisce log audit?

Sì. Registra log audit sessioni complete con contesto, backuppa cambiamenti localmente e via SSH, e supporta replay sessioni e rollback cambiamenti.

Quali protezioni per l'accesso di rete?

Le richieste di rete dell'agente passano attraverso un proxy trasparente con policy Cedar, e la descrizione fornita indica che le richieste sono sandboxed sotto questo enforcement policy.

Alternative

- Piattaforme PaaS hosted / deployment gestite: Gestiscono tipicamente uptime, controlli di salute e automazione operativa come servizio, ma potrebbero richiedere maggiore fiducia nell'ambiente hosted del provider rispetto a un agente locale.

- Stack di orchestrazione + monitoraggio self-hosted: Tool focalizzati su scheduling e osservabilità (es. controlli di salute e automazione incidenti) possono girare sulla tua infrastruttura, ma potrebbero non includere la stessa combinazione di controllo agente locale, sostituzione segreti e logging audit descritta qui.

- Agenti di automazione/CI generici per task operativi: Sistemi che automatizzano script e deployment possono coprire alcuni workflow “keep it running” simili, ma potrebbero non includere lo stesso sandboxing di rete policy-enforced e workflow di placeholder segreti.

- Altri “agenti” open-source che girano localmente: Se cerchi un modello agente che opera sulle tue macchine, considera runtime agente local-first—ma verifica se offrono networking policy-controlled, sostituzione segreti e capacità complete di audit/replay simili a Stakpak.

Alternative

Codex Plugins

Usa Codex Plugins per combinare skill, integrazioni app e server MCP in workflow riutilizzabili: estendi Codex per lavorare con Gmail, Google Drive e Slack.

OpenFlags

OpenFlags è un sistema di feature flag open source self-hosted per progressive delivery: valuta localmente via SDK e gestisci i rollout con un control plane semplice.

BenchSpan

BenchSpan esegue benchmark per AI agent in parallelo, salva punteggi e errori in una run history ordinata e replica risultati con commit-tag.

Sleek Analytics

Sleek Analytics: analytics leggere e privacy-friendly con tracking in tempo reale dei visitatori. Scopri da dove arrivano, cosa vedono e durata.

Struere

Struere è un sistema operativo AI-native che sostituisce i workflow su spreadsheet con software strutturato: dashboard, alert e automazioni.

MacSpoof

MacSpoof cambia o randomizza l’indirizzo MAC Wi‑Fi su macOS: riconnettiti alle reti e limita la registrazione dell’identità su Wi‑Fi pubbliche.