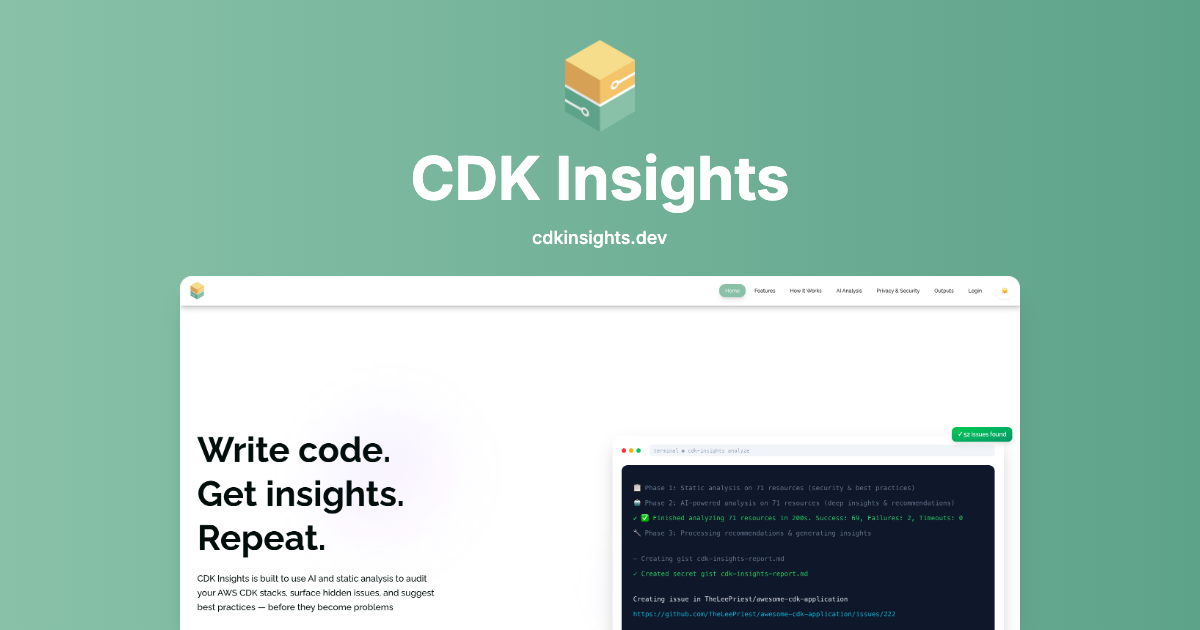

CDK Insights

CDK InsightsはAIと静的解析でAWS CDKスタックを監査し、セキュリティ・コンプライアンス・コスト課題を本番前に可視化。出力形式も対応。

CDK Insightsとは?

CDK Insightsは、AWS CDKプロジェクト向けのAI駆動解析ツールです。インフラソースコードをスキャンし、セキュリティの隙間、コンプライアンス問題、コストの無駄を可視化します。ルールベースの静的解析とAI支援の解釈に基づく結果を提供します。

製品の主な目的は、本番デプロイ前にチームが誤設定やリスクパターンを検知することです。ローカル環境から直接スキャン可能(「コードはマシンから出ません」)、さまざまなワークフローに合わせた複数形式で結果を出力します。

主な機能

- 35以上のAWSサービスに対応した100以上のルールによる静的解析:CDKソースに沿ったルールベースのチェックで、セキュリティ、コンプライアンス、最善実践の問題を検知。

- AWS Bedrockを使用したAI駆動の深層解析:静的ルールを超えた文脈認識型の推奨やコード中心の提案を追加。

- セキュリティ・コンプライアンスのカバレッジ(検知例付き):公開S3バケット、ワイルドカードIAMポリシー、リソースの暗号化欠如などをフラグ。

- コスト最適化チェック:Lambdaメモリサイズのシグナル、S3ライフサイクルポリシーの欠如、インテリジェントティアリングの無効化など、支出削減の可能性を特定。

- 各種ツール向けの複数出力形式:結果をJSON、Markdown、Table、Summary、SARIFでエクスポート(GitHub Code Scanningワークフロー対応含む)。

- 高速フィードバックのためのターミナル優先ワークフロー:コマンドラインツールとして素早いスキャンを実行し、ローカル環境で結果を報告。

- 解析履歴とライセンス管理のためのWebダッシュボード:過去の解析へのアクセスとライセンス制御を提供。

CDK Insightsの使い方

- CLIのインストール:

npm install -g cdk-insightsを使用。 - スキャン実行:プロジェクト内で

cdk-insights scanを実行し、AWS CDKスタックを解析。 - ローカルで結果確認:スキャンで報告された検知内容(セキュリティ/コンプライアンス、コスト最適化問題など)を確認。

- 出力形式の選択:手動レビューかCI/GitHub統合かでJSON、Markdown、table、summary、SARIFを選択。

- 必要に応じてダッシュボード使用:Webダッシュボードで解析履歴にアクセスし、ライセンスを管理。

ユースケース

- CDK変更のデプロイ前セキュリティレビュー:マージやデプロイ前にCDKコードをスキャンし、公開S3アクセスや過度に寛容なIAMポリシーなどの重要問題を特定。

- コンプライアンス指向のインフラ強化:ルールベースの検知でデータベース、キュー、ストレージのリソース暗号化欠如を検知し、オーディット前に修正。

- 監視ギャップの運用準備チェック:アラームやトレイルの欠如など、本番インシデント検知を難しくする監視/ログ設定の欠如を特定。

- パフォーマンス・ストレージのコスト調整:Lambdaメモリ過剰割り当てやS3ライフサイクルポリシー欠如などのシグナルを検知し、提案調整を適用。

- 開発者ワークフローへの結果統合:SARIFでGitHub Code Scanningにエクスポート、またはJSON/Markdown/tableでCI/CDレポートとレビューに使用。

FAQ

-

CDKソースコードはマシンから出るか? サイトでは製品の「コードはマシンから出ません」と記載。

-

CDK Insightsはどのような解析手法を使うか? 静的解析(ルールベースチェック)と、文脈認識型推奨を提供するAI駆動解析を組み合わせ。

-

ルール数とAWSサービスのカバレッジは? 製品ページで100以上のルールと35以上のAWSサービスのカバレッジを記載(サンプルフローで34サービスを参照)。

-

利用可能な出力形式は? ページでJSON、Markdown、Table、Summary、SARIFを記載。

-

セットアップの複雑さなく始められるか? ページの「Zero to Insights」フローでは、スキャンに1コマンド実行を強調(静的解析にサインアップ不要)。

代替案

- IaC用の静的セキュリティリンター: CDK/CloudFormation/Terraformパターンに主にルールベースのチェックに特化したツールは、同様の「明らかな」誤設定をカバーできますが、AIベースの文脈認識推奨を含まない場合があります。

- クラウド設定用のポリシー・アズ・コードスキャナー: ポリシー定義でセキュリティ/コンプライアンスを強制する代替案はガバナンスワークフローを提供しますが、通常CDK特化のAI解釈ではなくポリシー評価に焦点を当てています。

- クラウドネイティブセキュリティ姿勢管理 (CSPM): CSPM製品は展開済みリソースを評価してセキュリティ/コンプライアンス問題を発見します。CDK Insightsと比べて、本番時インフラで動作し、展開前のソースコードスキャンではありません。

- インフラ向け一般CI/CDコードスキャン (SASTスタイル): スキャン成果物 (例: SARIF) を取り込むプラットフォームはプルリクエストで発見を一元化できます。AWS CDKコンストラクトや修復文脈に特化していなければカバレッジが異なります。

代替品

ClawTick

ClawTickはCLIでcronスケジュールに沿ってWebhookタスクを自動実行するAIエージェント向け基盤。監視・アラート・リトライ・実行ログ搭載。

Falconer

Falconerは、スピード重視のチーム向けの自己更新ナレッジ基盤。社内ドキュメントとコード文脈を一元化して共有・検索できます。

OpenFlags

OpenFlagsはオープンソースのセルフホスト型フィーチャーフラグ管理。アプリSDKでローカル評価し、制御プレーンで安全に段階展開。

skills-janitor

skills-janitorでClaude Codeのスキルを監査・使用状況を追跡し、9つの/コマンドと比較。重複や不備もチェック。依存なし。

Devin

Devinは、AIコーディングエージェントとして移行や大規模リファクタのサブタスクを並列実行。人が管理し変更を承認。

MakerLoft

MakerLoftは開発不要でAIがGitHub連携し、認証・決済・ファイルアップロード・定期処理・管理画面などの機能付きアプリを生成。