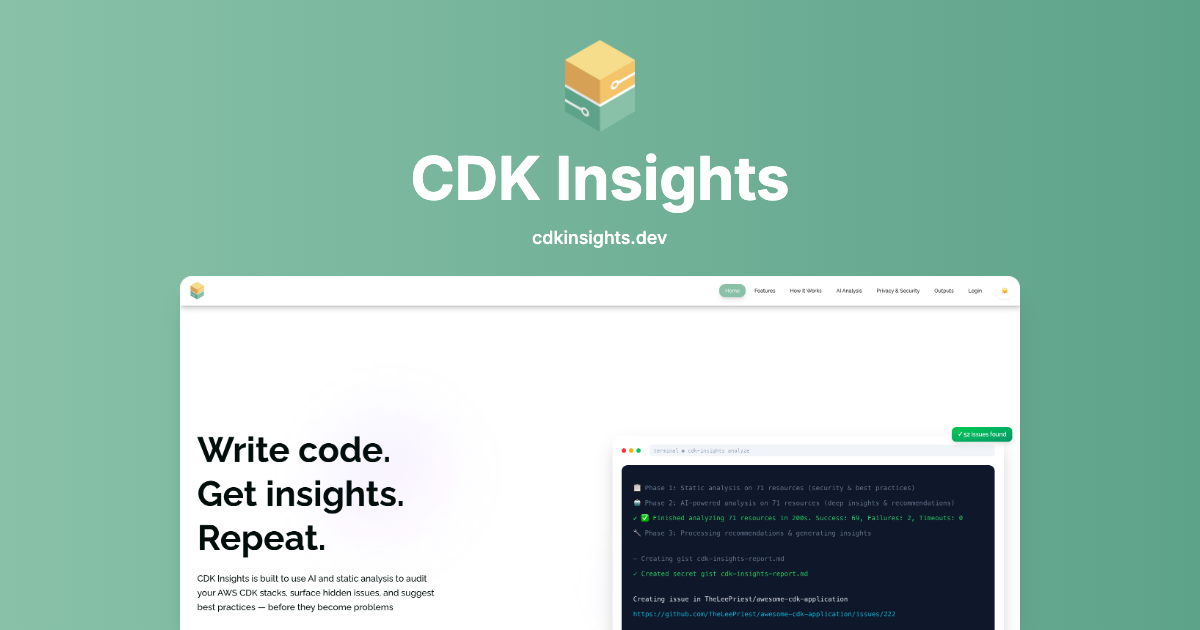

CDK Insights

CDK Insights nutzt KI und statische Analyse, um AWS CDK-Stacks vor dem Deployment auf Security, Compliance- und Cost-Issues zu prüfen.

Was ist CDK Insights?

CDK Insights ist ein KI-gestütztes Analyse-Tool für AWS CDK-Projekte. Es scannt Ihren Infrastruktur-Quellcode, um Sicherheitslücken, Compliance-Probleme und Kostenersparnisse aufzudecken, und liefert Erkenntnisse basierend auf regelbasierten statischen Analysen und KI-unterstützter Interpretation.

Der Kernzweck des Produkts ist es, Teams dabei zu helfen, Fehlkonfigurationen und riskante Muster zu erkennen, bevor sie in Produktions-Deployments gelangen. Es unterstützt Scans direkt aus Ihrer lokalen Umgebung („Code verlässt nie Ihren Rechner“) und kann Ergebnisse in mehreren Formaten ausgeben, die zu verschiedenen Workflows passen.

Wichtige Funktionen

- Statische Analyse mit 100+ Regeln für über 35 AWS-Services: Erkennt Sicherheits-, Compliance- und Best-Practice-Probleme durch regelbasierte Checks, abgestimmt auf CDK-Quellcode.

- KI-gestützte Tiefenanalyse mit AWS Bedrock: Ergänzt kontextbezogene Empfehlungen und codefokussierte Vorschläge jenseits statischer Regeln.

- Abdeckung von Security und Compliance mit Beispielen für Erkenntnisse: Markiert Probleme wie öffentliche S3-Buckets, Wildcard-IAM-Policies und fehlende Verschlüsselung bei Ressourcen.

- Cost-Optimierungs-Checks: Identifiziert Einsparpotenziale (z. B. Lambda-Speichergrößen-Signale, fehlende S3-Lifecycle-Policy, deaktiviertes Intelligent Tiering).

- Mehrere Ausgabeformate für unterschiedliche Tools: Exportiert Ergebnisse als JSON, Markdown, Table, Summary und SARIF (inkl. Unterstützung für GitHub Code Scanning Workflows).

- Terminal-first Workflow für schnelles Feedback: Läuft als Kommandozeilen-Tool für schnelle Scans mit Ergebnissen direkt in Ihrer lokalen Umgebung.

- Web-Dashboard für Analyseverlauf und Lizenzmanagement: Bietet Zugriff auf frühere Analysen und Lizenzsteuerung über ein Dashboard.

So verwenden Sie CDK Insights

- CLI installieren: Führen Sie

npm install -g cdk-insightsaus. - Scan starten: Führen Sie in Ihrem Projekt

cdk-insights scanaus, um Ihre AWS CDK-Stacks zu analysieren. - Ergebnisse lokal prüfen: Überprüfen Sie die vom Scan gemeldeten Erkenntnisse, inkl. Security/Compliance- und Cost-Optimierungs-Problemen.

- Ausgabeformat wählen: Exportieren Sie Erkenntnisse als JSON, Markdown, Table, Summary oder SARIF – je nach manueller Überprüfung oder CI/GitHub-Integration.

- Dashboard nutzen, falls benötigt: Greifen Sie über das Web-Dashboard auf Analyseverlauf und Lizenzmanagement zu.

Anwendungsfälle

- Sicherheitsprüfung vor Deployment von CDK-Änderungen: Führen Sie Scans auf CDK-Code durch, bevor Sie mergen oder deployen, um kritische Probleme wie öffentlichen S3-Zugriff und zu permissive IAM-Policies zu identifizieren.

- Compliance-orientierte Infrastruktur-Härtung: Nutzen Sie regelbasierte Erkenntnisse, um fehlende Verschlüsselung bei Ressourcen (Datenbanken, Queues, Storage) zu erkennen und vor Audits zu beheben.

- Betriebsreife-Checks für Monitoring-Lücken: Identifizieren Sie fehlende Monitoring/Logging-Konfigurationen, die Produktionsvorfälle erschweren (z. B. fehlende Alarme oder Trails).

- Cost-Tuning für Performance und Storage: Erkennen Sie Signale wie hohe Lambda-Speicherzuweisungen und fehlende S3-Lifecycle-Policies, dann wenden Sie vorgeschlagene Anpassungen an.

- Ergebnisse in Developer-Workflows integrieren: Exportieren Sie als SARIF für GitHub Code Scanning oder nutzen Sie JSON/Markdown/Table-Ausgaben für CI/CD-Reporting und -Review.

FAQ

-

Verlässt mein CDK-Quellcode meinen Rechner? Die Website gibt an, dass der „Code nie Ihren Rechner verlässt“.

-

Welche Analyse-Methoden nutzt CDK Insights? Es kombiniert statische Analyse (regelbasierte Checks) mit KI-gestützter Analyse, die kontextbezogene Empfehlungen liefert.

-

Wie viele Regeln und AWS-Services sind abgedeckt? Die Produktseite erwähnt 100+ Regeln und Abdeckung über 35+ AWS-Services (ein Beispiel-Scan beschreibt 34 Services in einem Sample-Flow).

-

Welche Ausgabeformate gibt es? Die Seite listet JSON, Markdown, Table, Summary und SARIF auf.

-

Wie starte ich ohne Setup-Aufwand? Der „Zero to Insights“-Flow auf der Seite betont einen einzigen Befehl für Scans (keine Anmeldung für statische Analyse erwähnt).

Alternativen

- Statische Sicherheits-Linter für Infrastructure-as-Code (IaC): Tools, die sich primär auf regelbasierte Prüfungen für CDK/CloudFormation/Terraform-Muster konzentrieren, decken ähnliche „offensichtliche“ Fehlkonfigurationen ab, enthalten jedoch oft keine KI-basierten, kontextbezogenen Empfehlungen.

- Policy-as-Code-Scanner für Cloud-Konfigurationen: Alternativen, die Security/Compliance über Policy-Definitionen durchsetzen, bieten Governance-Workflows, die typischerweise auf Policy-Bewertung statt CDK-spezifischer KI-Interpretation ausgerichtet sind.

- Cloud-native Security Posture Management (CSPM): CSPM-Produkte prüfen bereitgestellte Ressourcen auf Security/Compliance-Probleme. Im Vergleich zu CDK Insights arbeiten sie meist auf laufender Infrastruktur statt auf Quellcode vor dem Deployment.

- Allgemeine CI/CD-Code-Scans (SAST-Style) für Infrastruktur: Plattformen, die Scan-Artefakte (z. B. SARIF) aufnehmen, zentralisieren Erkenntnisse in Pull Requests. Sie unterscheiden sich in der Abdeckung, wenn sie nicht auf AWS CDK-Konstrukte und Remediation-Kontext zugeschnitten sind.

Alternativen

ClawTick

ClawTick ist eine CLI-first KI-Agenten-Automationsplattform für cronbasierte Webhook-Tasks mit Monitoring, Alerts, Retries und Ausführungslogs.

Falconer

Falconer ist eine selbstaktualisierende Wissensplattform für schnelle Teams: interne Doku und Code-Context schreiben, teilen und gezielt finden – an einem Ort.

OpenFlags

OpenFlags ist ein Open-Source, self-hosted Feature-Flag-System für progressive Delivery: lokale Evaluation in App-SDKs und ein simples Control-Plane für gezielte Rollouts.

skills-janitor

skills-janitor prüft, verfolgt die Nutzung und vergleicht deine Claude Code Skills mit neun Slash-Command-Aktionen – ohne Abhängigkeiten.

Devin

Devin ist ein AI-Coding-Agent für Softwareteams: unterstützt Parallelisierung von Migrations- und Refactoring-Subtasks, während Engineers steuern und Änderungen freigeben.

MakerLoft

MakerLoft: KI-App-Builder für Nicht-Entwickler. Verbindet sich mit deinem GitHub-Repo und generiert lauffähige Apps inkl. Backend, Auth & Payments.