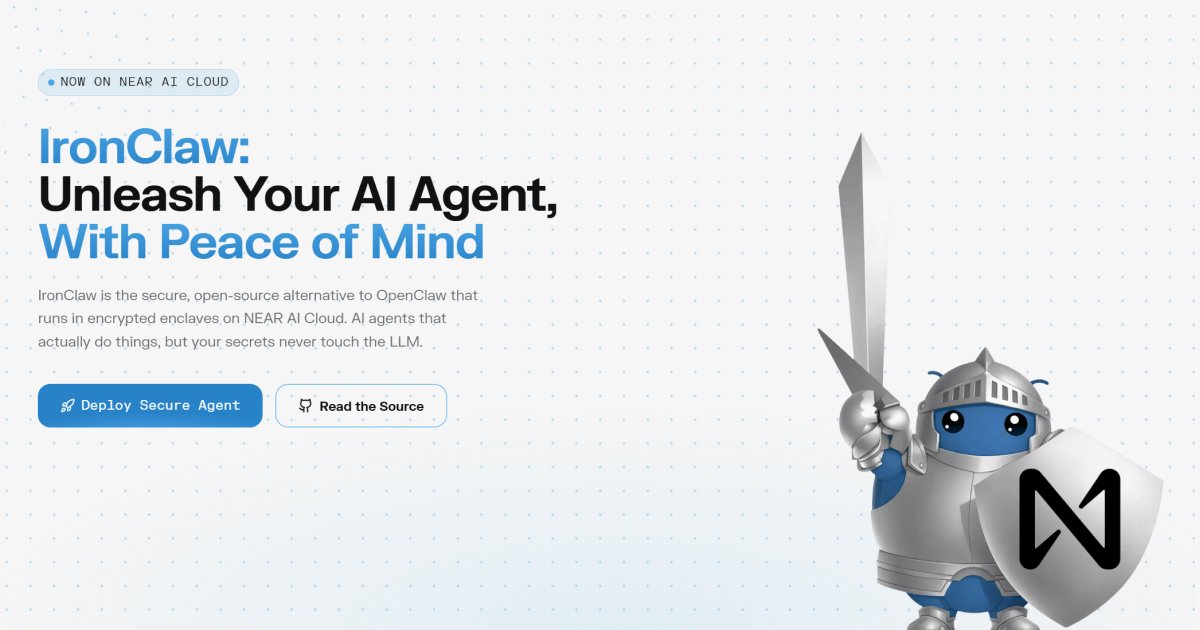

IronClaw

IronClaw é um runtime seguro open-source para executar agentes de IA em TEEs criptografados na NEAR AI Cloud, com credenciais em cofre criptografado.

O que é IronClaw?

IronClaw é um runtime seguro open-source para executar agentes de IA dentro de Ambientes de Execução Confiáveis (TEEs) criptografados na NEAR AI Cloud. Seu propósito principal é ajudar você a usar fluxos de trabalho de agentes que “realmente fazem coisas” enquanto mantém suas credenciais protegidas do agente e de roubo de credenciais baseado em injeção de prompt.

Em vez de depender de instruir a IA a não vazar segredos, o IronClaw armazena credenciais em um cofre criptografado e as injeta em requisições apenas na fronteira de rede aprovada. Ele também executa ferramentas de agente em contêineres Wasm isolados com permissões no estilo de capacidades e endpoints com allowlist.

Principais Recursos

- Cofre criptografado para credenciais: Chaves de API, tokens e senhas são criptografados em repouso e permanecem invisíveis à IA; o IronClaw injeta credenciais apenas onde você permitiu.

- Ambiente de Execução Confiável (TEE) criptografado: Sua instância IronClaw roda dentro de um TEE na NEAR AI Cloud, com criptografia em memória desde a inicialização até o desligamento.

- Allowlist de rede (controle em nível de endpoint): Ferramentas só podem acessar endpoints pré-aprovados, limitando “phone-home silencioso” e reduzindo movimento de dados não intencional.

- Ferramentas isoladas com contêineres Wasm: Cada ferramenta roda em seu próprio ambiente Wasm com permissões baseadas em capacidades, endpoints com allowlist e limites rigorosos de recursos.

- Detecção de vazamentos no tráfego de saída: Requisições de saída são escaneadas em tempo real; dados suspeitos semelhantes a segredos em direção externa são bloqueados automaticamente.

- Implementação orientada à segurança de memória (Rust + verificação): IronClaw é construído em Rust e inclui verificações como validação Wasm e bloqueio de conteúdo inseguro no fluxo do runtime.

Como Usar o IronClaw

- Implante IronClaw na NEAR AI Cloud usando o fluxo de implantação em nuvem com um clique.

- Configure seus endpoints permitidos e credenciais para o agente usando a configuração do IronClaw — coloque chaves de API/tokens/senhas no cofre criptografado e especifique quais endpoints são permitidos.

- Execute seu agente através da instância IronClaw para que as ferramentas rodem em contêineres Wasm isolados e credenciais sejam injetadas apenas para requisições aprovadas.

Se preferir operação local, o site também menciona que o IronClaw pode ser executado localmente, mas o conteúdo fornecido não inclui etapas específicas para setup local.

Casos de Uso

- Assistente de IA pessoal que chama serviços externos: Use navegação/pesquisa/codificação/automação no estilo OpenClaw enquanto mantém chaves de API e tokens fora da visão direta do agente.

- Fluxos de trabalho de agentes que usam múltiplas APIs de terceiros: Defina uma allowlist de endpoints para que cada ferramenta acesse apenas os serviços específicos que você pretende.

- Projetos que dependem de “habilidades” ou ferramentas de terceiros: Reduza o risco de uma ferramenta comprometida ou maliciosa exfiltrar credenciais isolando ferramentas e restringindo acesso de saída.

- Equipes executando agentes em ambientes sensíveis: Detecte vazamentos suspeitos de segredos no tráfego de saída e impeça dados de saírem por canais não aprovados.

- Experimentação com capacidades de agentes sem ampliar exposição: Forneça “comportamento agentic completo” para ações, enquanto foca controles em onde credenciais são injetadas e quais endpoints são acessíveis.

Perguntas Frequentes

O IronClaw é um substituto para o OpenClaw?

O IronClaw é posicionado como uma alternativa segura e open-source ao OpenClaw para executar um assistente de IA pessoal no estilo OpenClaw com mecânicas adicionais de proteção de credenciais.

Como o IronClaw previne roubo de credenciais por injeção de prompt?

O agente não recebe credenciais raw. Credenciais são armazenadas em um cofre criptografado e injetadas na fronteira do host apenas para endpoints em allowlist, então tentativas baseadas em prompt para revelar segredos têm menos acesso.

Quais fronteiras de segurança o IronClaw usa?

O site descreve TEEs criptografados para a instância, ferramentas isoladas rodando em contêineres Wasm e allowlist de endpoints para controlar para onde o tráfego das ferramentas pode ir.

O IronClaw escaneia tráfego de saída?

Sim. O site afirma que o tráfego de saída é escaneado em tempo real e qualquer coisa que pareça um segredo saindo é bloqueada automaticamente.

Onde o IronClaw pode ser implantado?

A página afirma que pode rodar na NEAR AI Cloud (com implantação em um clique) e também pode ser executado localmente.

Alternativas

- OpenClaw sem isolamento adicional: Esta é a alternativa referenciada mais próxima na fonte. Pode oferecer capacidades semelhantes para agentes, mas a página destaca riscos maiores de exposição de credenciais por injeção de prompt e skills maliciosas.

- Outras abordagens de runtime seguro / baseadas em TEE para agentes: Em vez de injeção de credenciais na fronteira de rede, procure runtimes que executem código de agente dentro de enclaves seguros ou isolamento respaldado por hardware.

- Configurações de agente com rede restrita (allowlisting via proxy/firewall): Em vez de modelo cofre criptografado + TEE, algumas configurações focam em restringir destinos de saída via controles de rede; isso pode reduzir caminhos de exfiltração, mas não resolve o problema “o agente pode ver credenciais” destacado na página.

- Gerenciamento de segredos em camada de aplicação (redação/cofres de segredos sem TEEs): Essas alternativas visam proteger segredos via cofres e políticas de acesso, mas podem diferir do modelo de enforcement do IronClaw em torno de execução em enclave, ferramentas em sandbox e detecção de vazamentos de saída.

Alternativas

Codex Plugins

Use Codex Plugins para combinar skills, integrações de apps e servidores MCP em fluxos reutilizáveis, ampliando o acesso do Codex a Gmail, Drive e Slack.

Falconer

Falconer é uma plataforma de conhecimento que se atualiza sozinha, reunindo documentação interna e contexto de código para equipes rápidas encontrarem e compartilharem.

OpenFlags

OpenFlags é um sistema de feature flags open source e self-hosted para progressive delivery, com avaliação local via SDKs e control plane.

AakarDev AI

AakarDev AI é uma plataforma poderosa que simplifica o desenvolvimento de aplicações de IA com integração perfeita de banco de dados vetorial, permitindo implantação rápida e escalabilidade.

AgentMail

AgentMail é uma API de inbox de e-mail para agentes de IA: crie, envie, receba e pesquise mensagens via REST para conversas bidirecionais.

skills-janitor

skills-janitor audita, rastreia e compara suas skills do Claude Code com nove ações focadas por comandos slash, sem dependências.