IronClaw

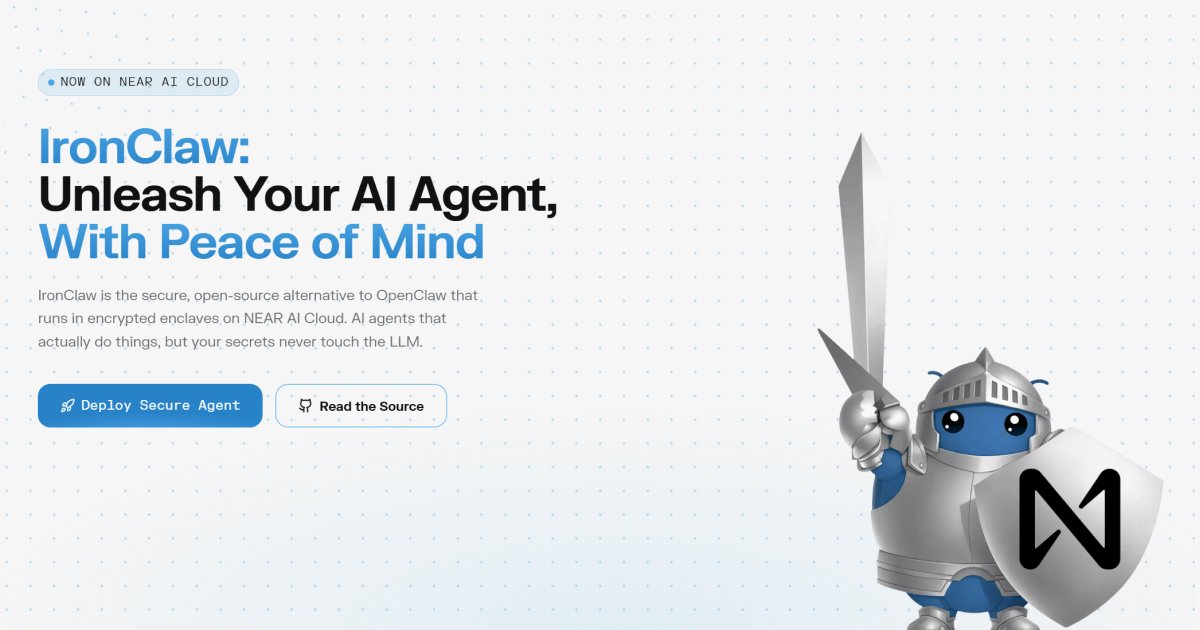

IronClaw — открытый безопасный runtime для AI-агентов в зашифрованных TEE на NEAR AI Cloud: защищает учетные данные с encrypted vault и allowlisting.

Что такое IronClaw?

IronClaw — открытый безопасный runtime для запуска AI-агентов внутри зашифрованных Trusted Execution Environments (TEE) на NEAR AI Cloud. Его основная цель — помочь использовать рабочие процессы агентов, которые «действительно что-то делают», при этом защищая учетные данные от агента и кражи учетных данных на основе prompt-инъекций.

Вместо того чтобы полагаться на указания AI не раскрывать секреты, IronClaw хранит учетные данные в encrypted vault и вставляет их в запросы только на утвержденной сетевой границе. Также он запускает инструменты агента в sandboxed Wasm-контейнерах с разрешениями в стиле capability и allowlisted endpoints.

Ключевые возможности

- Encrypted vault для учетных данных: API-ключи, токены и пароли шифруются в состоянии покоя и остаются невидимыми для AI; IronClaw вставляет учетные данные только там, где вы разрешили.

- Encrypted Trusted Execution Environment (TEE): Ваш экземпляр IronClaw работает внутри TEE на NEAR AI Cloud с шифрованием в памяти от загрузки до выключения.

- Network allowlisting (контроль на уровне endpoint): Инструменты могут обращаться только к предварительно одобренным endpoint, ограничивая «silent phone-home» и снижая непреднамеренное перемещение данных.

- Sandboxed инструменты с Wasm-контейнерами: Каждый инструмент работает в своем Wasm-окружении с разрешениями на основе capability, allowlisted endpoints и строгими лимитами ресурсов.

- Обнаружение утечек в исходящем трафике: Исходящие запросы сканируются в реальном времени; подозрительные данные, похожие на секреты, автоматически блокируются.

- Реализация с акцентом на memory safety (Rust + verification): IronClaw построен на Rust и включает проверки, такие как валидация Wasm и блокировка небезопасного контента в runtime-потоке.

Как использовать IronClaw

- Разверните IronClaw на NEAR AI Cloud с помощью one-click cloud deployment.

- Настройте разрешенные endpoints и учетные данные для агента через конфигурацию IronClaw — поместите API-ключи/токены/пароли в encrypted vault и укажите разрешенные endpoints.

- Запустите агента через экземпляр IronClaw, чтобы инструменты выполнялись в sandboxed Wasm-контейнерах, а учетные данные вставлялись только для одобренных запросов.

Если предпочитаете локальную работу, на сайте указано, что IronClaw можно запускать локально, но в предоставленном контенте нет шагов настройки для локального использования.

Сценарии использования

- Личный AI-ассистент, который может вызывать внешние сервисы: Используйте стиль OpenClaw для просмотра/исследований/кодирования/автоматизации, не давая агенту прямого доступа к API-ключам и токенам.

- Рабочие процессы агентов с несколькими third-party API: Определите allowlist endpoints, чтобы каждый инструмент обращался только к нужным сервисам.

- Проекты, зависящие от third-party «skills» или инструментов: Снизьте риск эксфильтрации учетных данных компрометированным или вредоносным инструментом за счет изоляции инструментов и ограничения исходящего доступа.

- Команды, запускающие агентов против чувствительных окружений: Ловите подозрительные утечки секретов в исходящем трафике и предотвращайте выход данных через неутвержденные каналы.

- Эксперименты с возможностями агентов без расширения рисков: Обеспечьте «полное agentic поведение» для действий, сосредоточив контроль на местах вставки учетных данных и доступных endpoints.

FAQ

IronClaw — замена OpenClaw?

IronClaw позиционируется как безопасная open-source альтернатива OpenClaw для запуска личного AI-ассистента в стиле OpenClaw с дополнительными механизмами защиты учетных данных.

Как IronClaw предотвращает кражу учетных данных через prompt injection?

Агент не получает сырые учетные данные. Они хранятся в encrypted vault и вставляются на границе хоста только для endpoints из allowlist, поэтому prompt-атаки имеют меньше к чему обратиться.

Какие security boundaries использует IronClaw?

Сайт описывает encrypted TEE для экземпляра, sandboxed инструменты в Wasm-контейнерах и endpoint allowlisting для контроля трафика инструментов.

Сканирует ли IronClaw исходящий трафик?

Да. Сайт указывает, что исходящий трафик сканируется в реальном времени, а все подозрительное, похожее на секрет, автоматически блокируется.

Где можно развернуть IronClaw?

На странице указано, что он работает на NEAR AI Cloud (с one-click deployment) и может запускаться локально.

Альтернативы

- OpenClaw без дополнительной изоляции: Это ближайшая упомянутая альтернатива из источника. Она может обеспечивать похожие возможности агентов, но страница подчеркивает более высокий риск утечки учетных данных из-за prompt injection и вредоносных навыков.

- Другие подходы к secure-runtime / агентам на базе TEE: Вместо инъекции учетных данных на сетевом периметре ищите runtime, выполняющие код агента внутри secure enclaves или аппаратной изоляции.

- Сетевые настройки агентов с ограничениями (proxy/firewall allowlisting): Вместо модели encrypted-vault + TEE некоторые подходы фокусируются на ограничении исходящих подключений сетевыми контролями; это может сократить пути эксфильтрации, но не решает проблему «агент видит учетные данные», на которую указывает страница.

- Управление секретами на уровне приложения (редактирование/secrets vaults без TEE): Эти альтернативы защищают секреты через хранилища и политики доступа, но могут отличаться от заявленной модели IronClaw с выполнением в анклавах, sandboxed tools и обнаружением утечек наружу.

Альтернативы

Codex Plugins

Используйте Codex Plugins, чтобы объединять skills, интеграции приложений и MCP-серверы в повторно используемые сценарии для доступа к Gmail, Google Drive и Slack.

Falconer

Falconer — самообновляемая платформа знаний для быстрых команд: пишите, делитесь и находите надежную внутреннюю документацию и контекст кода в одном месте.

OpenFlags

OpenFlags — open source self-hosted система feature flags для progressive delivery: локальная оценка в SDK и простая REST контрольная плоскость для безопасных релизов.

AakarDev AI

AakarDev AI — это мощная платформа, которая упрощает разработку приложений ИИ с бесшовной интеграцией векторных баз данных, позволяя быстрое развертывание и масштабируемость.

AgentMail

AgentMail — API почтового ящика для AI-агентов: создавайте, отправляйте, принимайте и ищите письма через REST для двусторонних диалогов.

skills-janitor

skills-janitor для Claude Code: аудит и учет навыков, сравнение с девятью командами /janitor-* и поиск дублей без зависимостей.