Stakpak

Stakpak est un agent open source qui s’exécute sur vos machines pour maintenir vos applications 24/7 et automatiser la production, avec escalade humaine si besoin.

Qu'est-ce que Stakpak ?

Stakpak est un agent open source qui s’exécute sur vos propres machines pour maintenir vos applications 24/7. Il planifie et exécute des tâches de production en « autopilot », et ne contacte un humain que si nécessaire.

Contrairement à un PaaS hébergé, Stakpak s’installe localement en tant que service système et persiste après redémarrage. L’objectif est d’offrir une partie de l’automatisation opérationnelle d’une plateforme gérée, tout en gardant l’agent et les données dans votre environnement.

Fonctionnalités clés

- Binaire unique, exécution locale : Le produit est décrit comme « le produit complet en trois commandes », et Autopilot est un processus unique de longue durée installé sur votre machine.

- Agent autonome avec planification et API locale : Autopilot combine planification, messagerie et API locale pour exécuter des tâches en arrière-plan.

- Interface terminal interactive (TUI) : Les utilisateurs « pilotent » Stakpak via une interface terminal interactive pour un contrôle en ligne de commande.

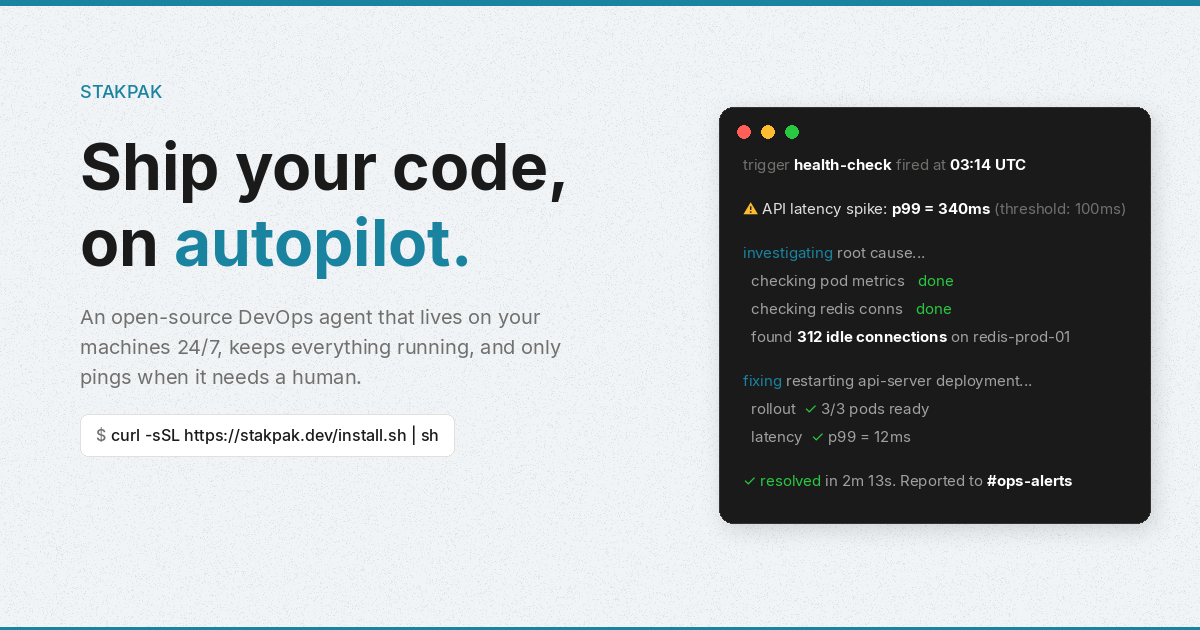

- Santé des apps et automatisation de production : L’exemple montre des vérifications de santé détectant des problèmes (ex. : pics de latence API), enquêtant via métriques/connexions, appliquant une remédiation (redémarrage), et rapportant les résultats.

- Sandbox réseau avec proxy à politiques : Toute requête réseau de l’agent (ex. : curl, Python, serveurs MCP) passe par un proxy transparent avec politiques Cedar pour limiter les accès.

- Substitution de secrets avant accès au modèle : L’agent détecte plus de 210 types de secrets et les remplace par des placeholders, les valeurs réelles n’étant restaurées qu’au moment de l’exécution.

- Journaux d’audit complets et sauvegardes : Chaque action inclut un contexte complet dans les journaux d’audit ; les changements sont sauvegardés localement et via SSH, avec support pour relecture de sessions et rollback.

- Écrit en Rust (Apache 2.0) avec chiffrement local : Stakpak est open source sous Apache 2.0 et s’exécute entièrement sur vos machines avec chiffrement mTLS (selon la description fournie).

Comment utiliser Stakpak

- Installer en exécutant la commande d’installation fournie :

curl -sSL https://stakpak.dev/install.sh | sh - Initialiser votre stack :

Cela découvre votre stack et génère un fichierstakpak initAPPS.md. - Démarrer autopilot :

Autopilot s’exécute 24/7 en arrière-plan.stakpak up - Vérifier le statut si besoin :

Utilisez la TUI pour surveiller les plannings, canaux et activité récente.stakpak autopilot status

Cas d’usage

- Réponse aux incidents et remédiation automatisée : Quand une vérification de santé d’app échoue (ex. : latence API p99 dépasse un seuil), l’agent enquête sur métriques et connexions base de données, redémarre le service/instance concerné, et rapporte un résumé sur un canal configuré.

- Rapports de surveillance des coûts automatisés : Stakpak peut lancer des scans quotidiens pour trouver des ressources infra inactives (ex. : instances RDS idle et volumes EBS orphelins) et générer des rapports d’économies.

- Désamorçage de « bombes à retardement » opérationnelles : L’agent suit les certificats TLS expirants et les renouvelle automatiquement sans downtime ; il gère aussi secrets expirants, API dépréciées et runtimes en fin de vie.

- Surveillance production continue avec escalade : Pour les tâches nécessitant une décision humaine, Stakpak est conçu pour « ne contacter que si besoin humain », réduisant le bruit tout en informant lors d’interventions requises.

- Changements audités et rollback : Si Stakpak modifie des fichiers ou exécute des commandes en maintenance, il journalise les actions avec contexte complet, sauvegarde les changements localement et via SSH, et supporte relecture de sessions et rollback.

FAQ

Stakpak est-il un service hébergé ?

Non. Le produit s’exécute sur vos machines en tant que service système et persiste après redémarrage ; il inclut aussi des protections pour garder les données dans votre environnement.

Que fait « autopilot » ?

Autopilot est le processus unique de longue durée qui combine planification, messagerie et API locale pour maintenir les apps en marche et exécuter des tâches de production en arrière-plan.

Comment Stakpak gère-t-il les secrets ?

L’agent effectue une substitution de secrets : il détecte les types de secrets, les remplace par des placeholders avant toute interaction modèle, et restaure les vraies valeurs seulement à l’exécution.

Stakpak fournit-il des journaux d’audit ?

Oui. Il enregistre des journaux d’audit de sessions complets avec contexte, sauvegarde les changements localement et via SSH, et supporte relecture de sessions et rollback des changements.

Quelles protections pour l’accès réseau ?

Les requêtes réseau de l’agent passent par un proxy transparent avec politiques Cedar, et la description fournie indique que les requêtes sont sandboxées sous cette application de politiques.

Alternatives

- PaaS hébergés / plateformes de déploiement managées : Elles gèrent généralement la disponibilité, les vérifications de santé et l’automatisation opérationnelle en tant que service, mais exigent souvent plus de confiance dans l’environnement hébergé du fournisseur par rapport à un agent local.

- Stacks d’orchestration + monitoring auto-hébergés : Les outils axés sur l’ordonnancement et l’observabilité (ex. : vérifications de santé et automatisation d’incidents) peuvent s’exécuter sur votre infrastructure, mais ne regroupent pas forcément le même niveau de contrôle d’agent local, de substitution de secrets et de journalisation d’audit décrit ici.

- Agents d’automatisation/CI génériques pour tâches ops : Les systèmes qui automatisent scripts et déploiements peuvent couvrir certains workflows « keep it running », mais n’incluent pas forcément le même sandboxing réseau contrôlé par politique et workflow de placeholders de secrets.

- Autres « agents » open source locaux : Si vous cherchez un modèle d’agent qui s’exécute sur vos machines, considérez les runtimes d’agents local-first — mais vérifiez s’ils offrent un réseau contrôlé par politique, substitution de secrets et capacités complètes d’audit/replay comme Stakpak.

Alternatives

Codex Plugins

Utilisez Codex Plugins pour regrouper des skills, intégrations d’app et serveurs MCP en workflows réutilisables afin d’étendre l’accès à Gmail, Google Drive et Slack.

OpenFlags

OpenFlags est un système open source de feature flags auto-hébergé pour déploiement progressif : évaluation locale via SDK et contrôle REST.

BenchSpan

BenchSpan exécute des benchmarks d’agents IA en parallèle, consigne scores et échecs dans un historique, et facilite la reproductibilité via des exécutions taguées par commit.

Sleek Analytics

Sleek Analytics : analytics légères et respectueuses de la vie privée, avec suivi en temps réel des visiteurs. Provenance, pages consultées et durée.

Struere

Struere est un système opérationnel natif AI qui remplace les workflows Excel par des logiciels structurés : tableaux de bord, alertes et automatisations.

MacSpoof

MacSpoof change ou randomise l’adresse MAC Wi‑Fi sur macOS pour reconnecter aux réseaux et limiter l’enregistrement de votre identité sur Wi‑Fi public.